Gondolja át, hány webhelyet látogat meg egy adott napon. Most gondoljon bele, hány URL-t ír be a böngészőbe. Valószínűleg sokkal több webhelyet keres fel, mint amennyit manuálisan keres. A legtöbben ezt linkeken keresztül teszik.

Egyes hivatkozások egyértelműen meg vannak jelölve, és nyilvánvaló és megbízható forrásokból származnak. Néhány hivatkozás azonban furcsa és potenciálisan veszélyes forrásokból származik. Nehéz lehet megmondani, hová vezetnek. Számos módja van a linkek "megvizsgálásának", hogy többet megtudjon róluk anélkül, hogy ténylegesen követné őket.

Miért kell a linkek ellenőrzésével foglalkozni?

Számos oka van annak, hogy ellenőrizze a hivatkozásokat, mielőtt rájuk kattintana. Ezek az elmúló kíváncsiságtól a csalások és rosszindulatú programok elleni védekezésig terjednek .

Linkek vizsgálata a kíváncsiság kielégítésére

Tegyük fel, hogy kedvenc webhelyét böngészi, lát egy szöveges hivatkozást, és kíváncsi, hová vezetne. Vagy lehet, hogy a híreket olvassa, és szeretné tudni, hogy a kiadó honnan szerzett néhány linkelt információt anélkül, hogy átkattintott volna a nyúlba.

A linkre való kattintás csak egy pillanatot vesz igénybe, de a megtekintéssel gyorsabban jut az információhoz.

Link-ellenőrzés és cookie-kezelés

Törli-e valaha a böngészőjét, és olyan webhelyekről talál cookie-kat, amelyeket nem használ rendszeresen, vagy nem emlékszik, hogy felkereste? Ez gyakran megtörténik, amikor kiválaszt egy hivatkozást a közösségi médiában található cikkből, vagy amikor valaki üzenetben küldött Önnek.

Attól függően, hogy mennyire féltékenyen védi a cookie-kat, időt és aggodalmat takaríthat meg, ha tudja, hogy egy link mikor irányíthat egy információgyűjtő webhelyre, mielőtt rákattint. Tekintettel arra, hogy ez valószínűleg csak egy mém, megkérheti a feladót, hogy küldjön egy képernyőképet, ahelyett, hogy maga a webhelyre kattintana.

Linkek ellenőrzése a biztonság érdekében

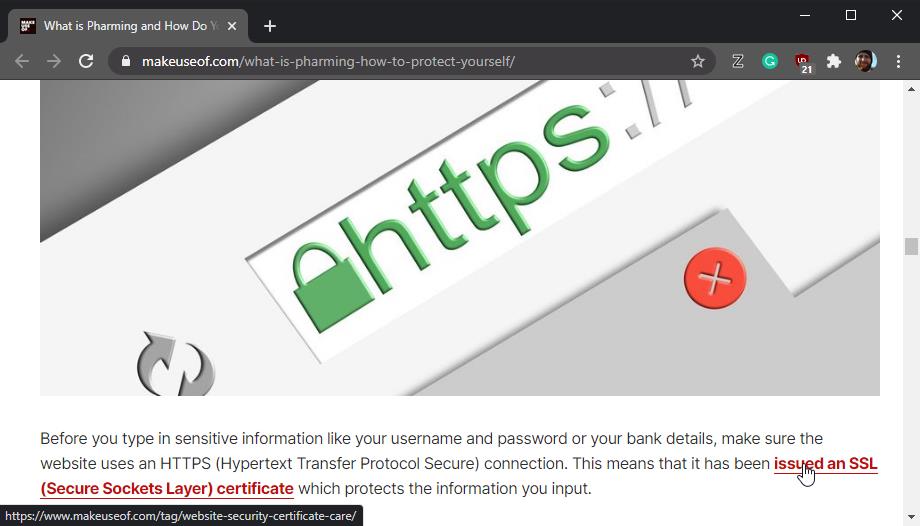

A hivatkozások vizsgálatának egyetlen legfontosabb oka a biztonság. Egyes hivatkozások olyan webhelyekre vezetnek, amelyek veszélyesek a számítógépére, vagy veszélyeztetik személyazonosságát. Néha a linkek vizsgálatakor piros zászlók jelennek meg, amelyek azt jelzik, hogy ne kövesse őket. Máskor nagyobb óvintézkedéseket kell tennie ezekkel a titokzatos linkekkel.

A hivatkozások vizsgálatának különböző módszerei

A fent vázolt három helyzet nagyon eltérő szintű aggodalomra ad okot, és nagyon eltérő szintű erőfeszítést érdemel. Szerencsére a linkek ellenőrzésének többféle módja van. Néhány nagyon egyszerű, és nagyon keveset mond. Mások egy kicsit több erőfeszítést tesznek, de elmondanak mindent, amit tudnod kell.

Ez a cikk ezeket a módszereket szemlélteti egy valódi MakeUseOf cikkben található hiperhivatkozás vizsgálatával.

1. Vigye a kurzort a hivatkozás fölé

A hivatkozások ellenőrzésének legegyszerűbb módja, ha az egérmutatót a kérdéses hivatkozás fölé viszi. Ezzel létrehoz egy kis előugró ablakot a böngészőablak bal alsó sarkában.

Jó dolog megjegyezni, hogy ez csak a böngészőkben működik. Tehát, ha talál egy hivatkozást egy alkalmazásban, más intézkedéseket kell tennie.

Például érdemes lehet megvizsgálni egy e-mailben kapott hivatkozást. Előfordulhat, hogy ezt a módszert nem tudja használni az e-mail alkalmazásban, de ha böngészőből éri el az e-mailt, ez a módszer működni fog.

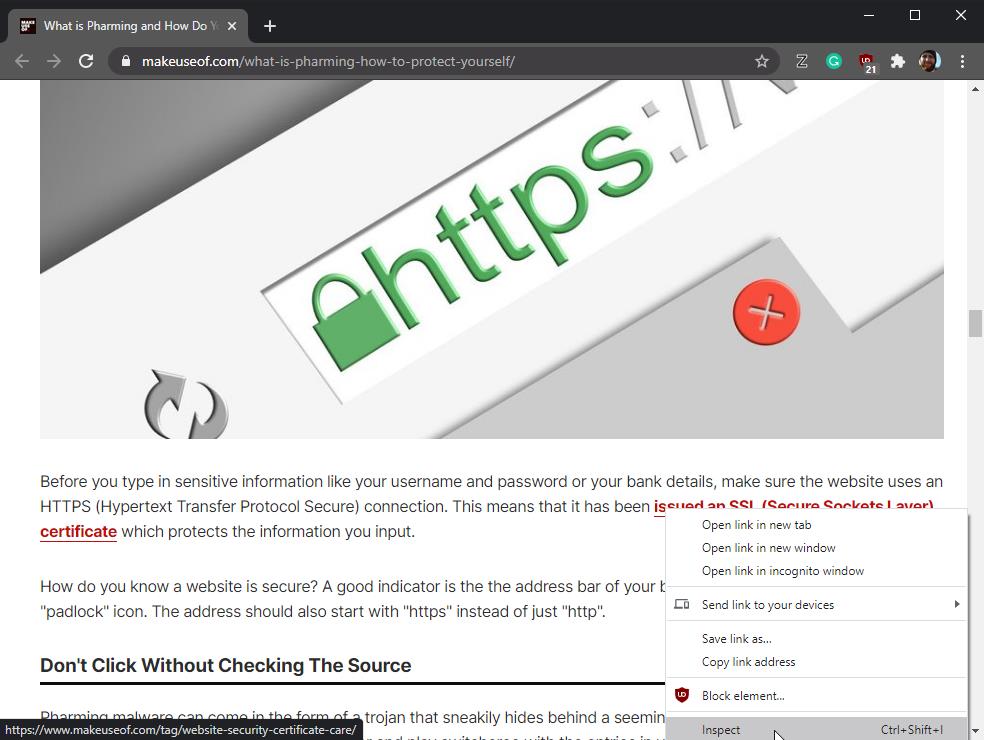

A hivatkozásokkal kapcsolatos további információkért használja a Hivatkozás vizsgálata menüt.

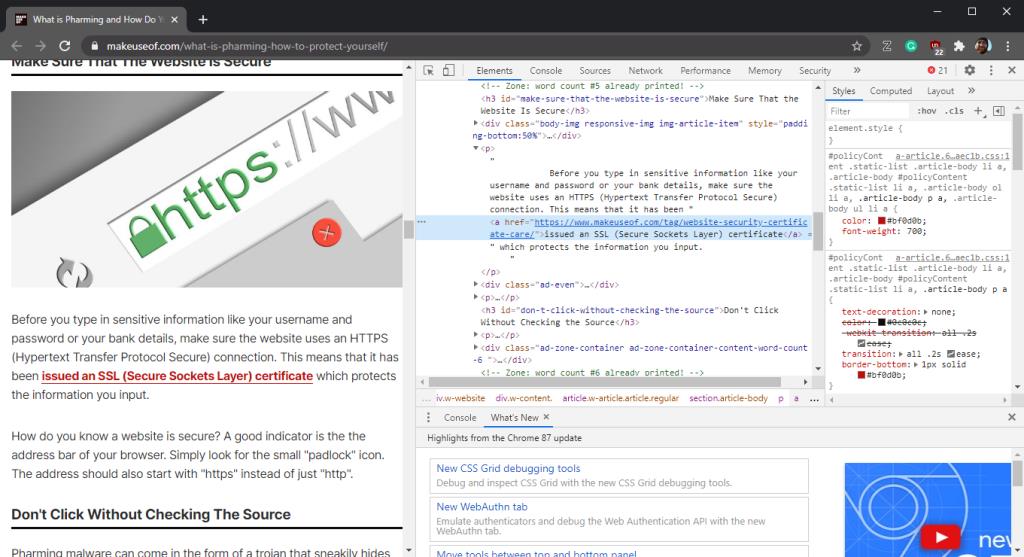

Kattintson a jobb gombbal bármelyik hivatkozásra egy olyan menü megnyitásához, amelyet valószínűleg már számtalanszor használt hivatkozások másolására vagy hivatkozások megnyitására új lapokon. Ezúttal válassza a Vizsgálat lehetőséget a menü aljáról. Ezzel megnyílik egy teljes panel a böngészőablakban.

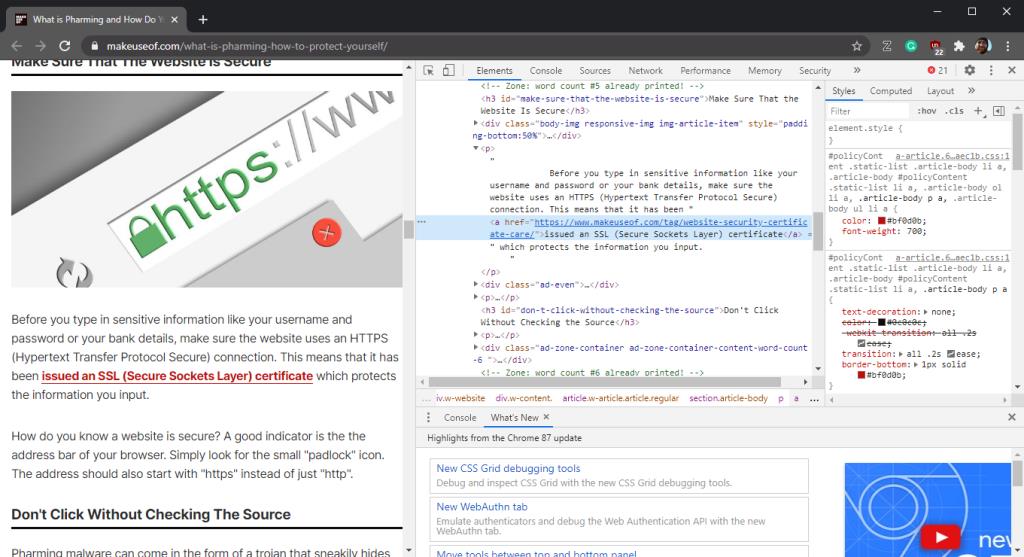

Ez a panel a teljes linkcímet adja meg, amely néha levágódik a kurzor-lebegtetési módszernél. Ezenkívül több információt ad, mint amennyit valószínűleg valaha is szeretett volna a hivatkozás formázásával kapcsolatban.

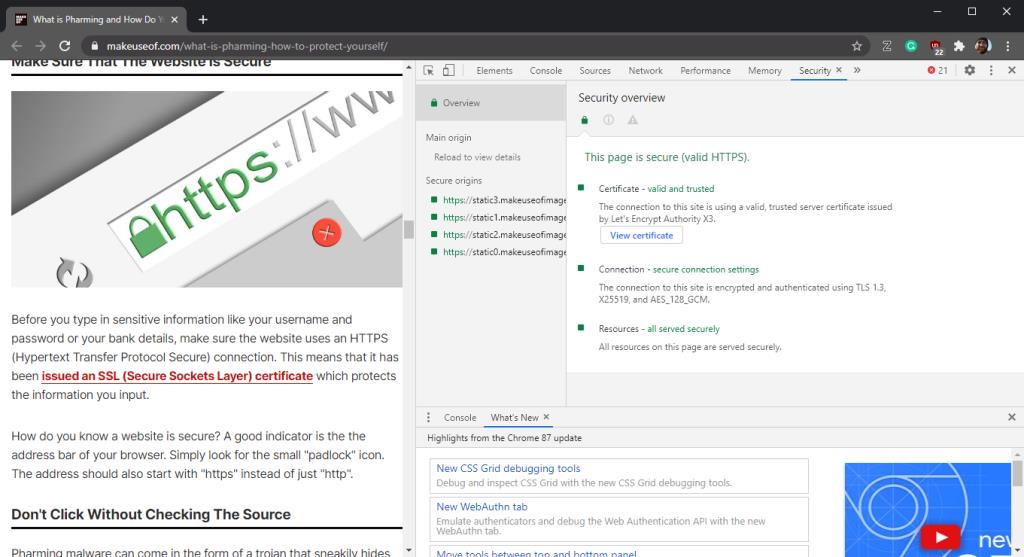

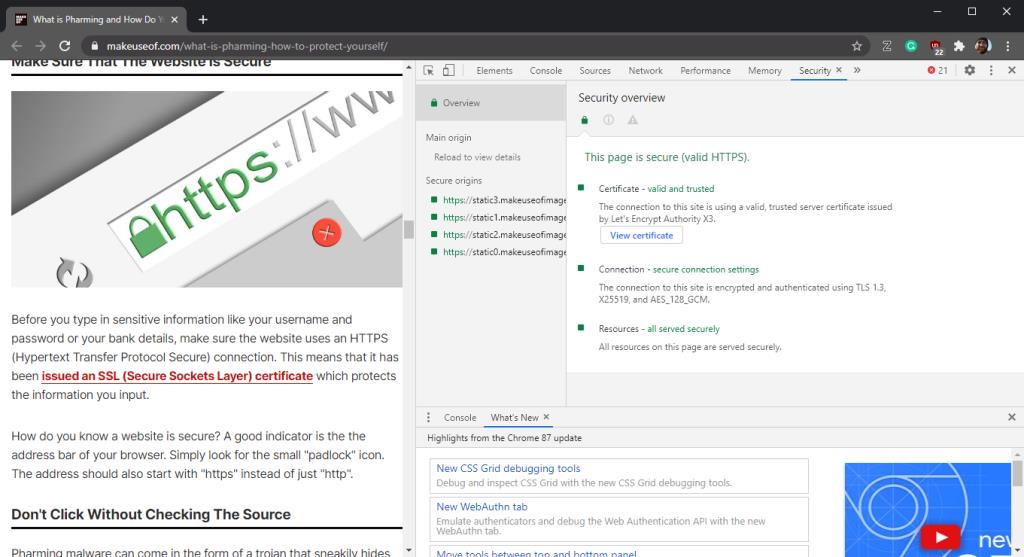

Ezen túlmenően kiválaszthatja a panel jobb felső sarkában található " >> " ikont egy új menü megnyitásához, amely lehetővé teszi további eszköztárak elérését. Válassza a " Biztonság " lehetőséget ebből a menüből.

Ez az új ablaktábla megadja a webhely értékelését különböző biztonsági mezőkben, beleértve azt is, hogy a webhely használ-e érvényes szervertanúsítványt, és hogy a kapcsolat biztonságos-e.

Mindezek az információk többet árulnak el arról az oldalról, amelyen éppen tartózkodik, mint a vizsgált linkről. Ha ez az ellenőrzés nem enyhítette aggodalmait, van még egy lehetőség a hivatkozások ellenőrzésére, amely mindent elmond, amit tudnia kell.

3. Kapcsolja össze a szkennelési szolgáltatásokat

Eddig a tárgyalt eszközök és megoldások mindegyike olyan megoldás, amelyet saját böngészőjével azonnal megtehet. Ha azonban biztosan tudni szeretné, hogy egy hivatkozás biztonságos-e, akkor lehet, hogy egy további lépést kell megtennie.

A hivatkozásellenőrző szolgáltatások segítségével ellenőrizheti, hogy egy hivatkozás biztonságos-e, vagy rosszindulatú programhoz kapcsolódik-e. Egyes link-ellenőrző szolgáltatások azt is jelzik, ha egy hivatkozás adathalász csaláshoz kapcsolódik.

Ezek a szolgáltatások különböző módokon szereznek bevételt, különböző dolgokat keresnek, különböző betekintést nyújtanak, és különböző szolgáltatók üzemeltetik őket. Általában azonban mindegyik ugyanúgy működik.

Először másolja ki (de ne nyissa meg!) a gyanús hivatkozást. Ezután egy másik böngészőablakban nyissa meg a kívánt link-ellenőrző webhelyet. Ezeken a webhelyeken ezután van egy mező, amelybe beillesztheti a gyanús hivatkozást. A webhely ezután megvizsgálja a hivatkozást anélkül, hogy ténylegesen meg kellene nyitnia a hivatkozást. Használhatja azokat az alkalmazásokból vagy mobileszközökről másolt hivatkozásokon is.

Ami a mennyiséget illeti, az ezen oldalak által generált jelentések nem árulnak el annyit, mint ha saját maga ellenőrizte a linket. Az általuk közölt információk azonban valószínűleg nagyobb hasznot hoznak Önnek.

Következtetés

Sokféleképpen megismerheti a linkeket, mielőtt úgy döntene, hogy követi őket.

Ha kíváncsi egy hivatkozásra, csak a hivatkozás fölé vigye a kurzort, és megmutatja, hová vezet. Ha többet szeretne megtudni egy linkről, akkor annak ellenőrzése után megtudhatja a hivatkozást és az azt létrehozó webhelyet. És ha aggódik egy hivatkozás miatt, egy online szolgáltatással megvizsgálhatja azt.