A Coinbase az egyik vezető kriptotőzsde, és mindent megtesz annak érdekében, hogy kriptoeszközei biztonságban legyenek. Ennek ellenére a hackerek megtalálták a módját, hogy megkerüljék a biztonságot, és ellopják a Bitcoint, az Ethereumot és más kriptovalutákat.

Egy gyors biztonsági tippel megnehezítheted a támadók számára a Coinbase-fiókod feltörését: kapcsold be a kéttényezős hitelesítést a Coinbase beállításaiban!

Mi az a kéttényezős hitelesítés?

A kétlépcsős hitelesítésnek (2SV) is emlegetett kéttényezős hitelesítés (2FA) további biztonsági réteget ad fiókjához. Miután megadta jelszavát (első lépés), meg kell adnia egy ellenőrző kódot (második lépés), hogy igazolja személyazonosságát.

Bár a kétlépcsős azonosítás és a kéttényezős hitelesítés hasonlóságokat mutat, és felcserélhetően használják őket, valójában két különböző dologról van szó .

Amire szüksége van a kétlépcsős azonosítás beállításához a Coinbase-en

A Coinbase kétlépcsős azonosításának beállításához a következőkre lesz szüksége:

- Coinbase számla.

- Mobiltelefon SIM kártyával és hálózati csatlakozással.

- Kompatibilis hitelesítő alkalmazás.

- Egy fizikai biztonsági kulcs eszköz.

Lássuk most a Coinbase kétlépcsős azonosításának módszereit. Kapcsolódó: Az Apple kéttényezős hitelesítő kódgenerátorának használata

3 módszer a kétlépcsős azonosításhoz a Coinbase-en

A Coinbase-ben háromféle módon lehet kétlépcsős ellenőrző kódokat kézbesíteni:

- Kétlépcsős azonosítás SMS-ben.

- Kétlépcsős azonosítás hitelesítő alkalmazáson keresztül (például Authy vagy Google Authenticator).

- Kétlépcsős azonosítás biztonsági kulcson keresztül (például Yubikey).

Használhatja a kétlépcsős azonosítást is a tranzakciók biztonsága érdekében, ha kétlépcsős ellenőrző kódot kér bármely tranzakció jóváhagyásához.

Most nézzük meg a Coinbase kétlépcsős azonosításának három módszerét.

1. Kétlépcsős azonosítás SMS-ben

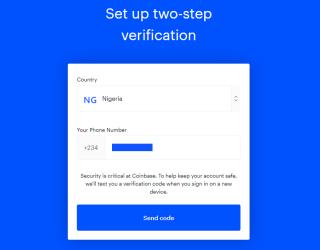

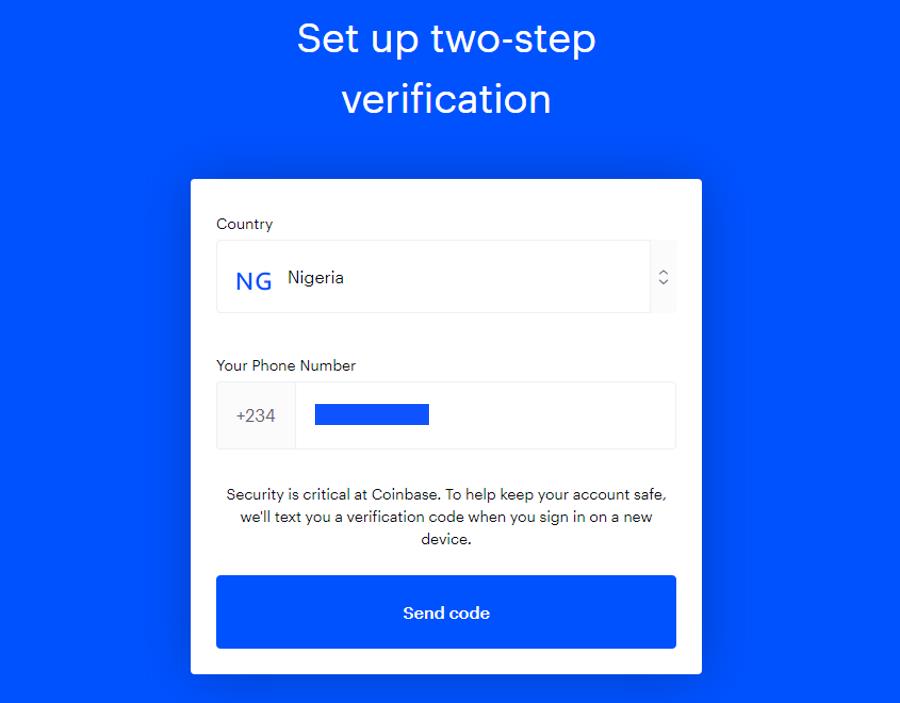

A Coinbase olyan komolyan veszi a kétlépcsős azonosítást, hogy regisztrációkor automatikusan felkéri Önt, hogy állítsa be a kétlépcsős azonosítást.

Adja meg mobiltelefonszámát, majd kattintson a Kód küldése gombra . 7 számjegyű kódot fog kapni. Írja be a kódot, és kattintson a Küldés gombra .

A rendszer megkérdezi, hogy kíván-e kriptotvinni a Coinbase-be. Kattintson a Kihagyás lehetőségre . Ez az. Minden készen áll, és készen áll a kétlépcsős azonosítás használatára a Coinbase-ben.

Amikor legközelebb bejelentkezik, SMS-kódot fog kapni személyazonosságának igazolására. A Coinbase szerint az SMS-ben történő kétlépcsős azonosítás közepesen biztonságos.

2. Kétlépcsős azonosítás egy Hitelesítő alkalmazáson keresztül

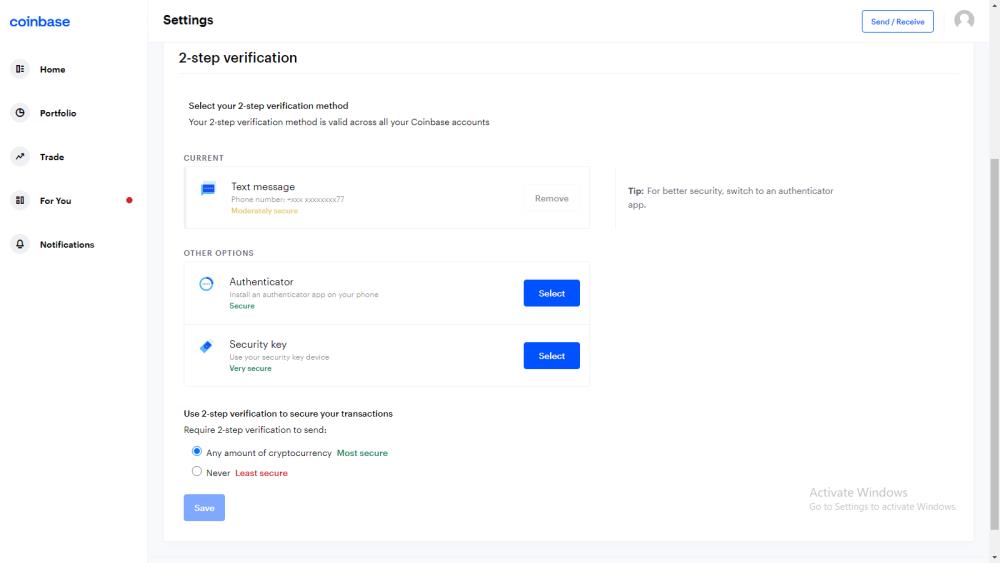

Fiókja további biztonsága érdekében a Coinbase lehetővé teszi, hogy hitelesítő alkalmazást használjon 2SV kódok fogadására vagy generálására. A kétlépcsős azonosítás hitelesítő alkalmazáson keresztül történő beállításához tegye a következőket.

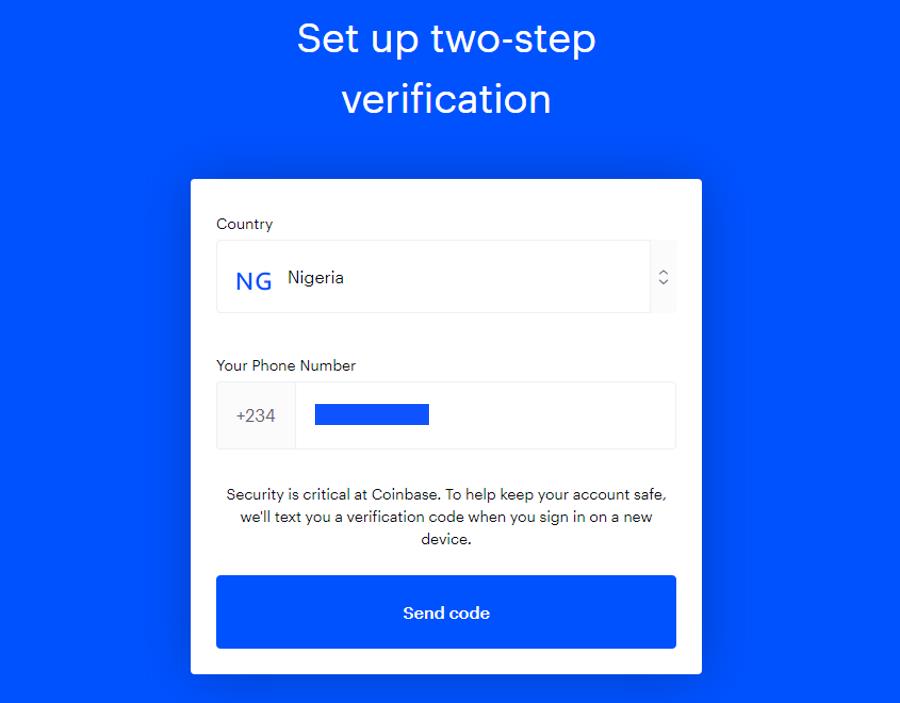

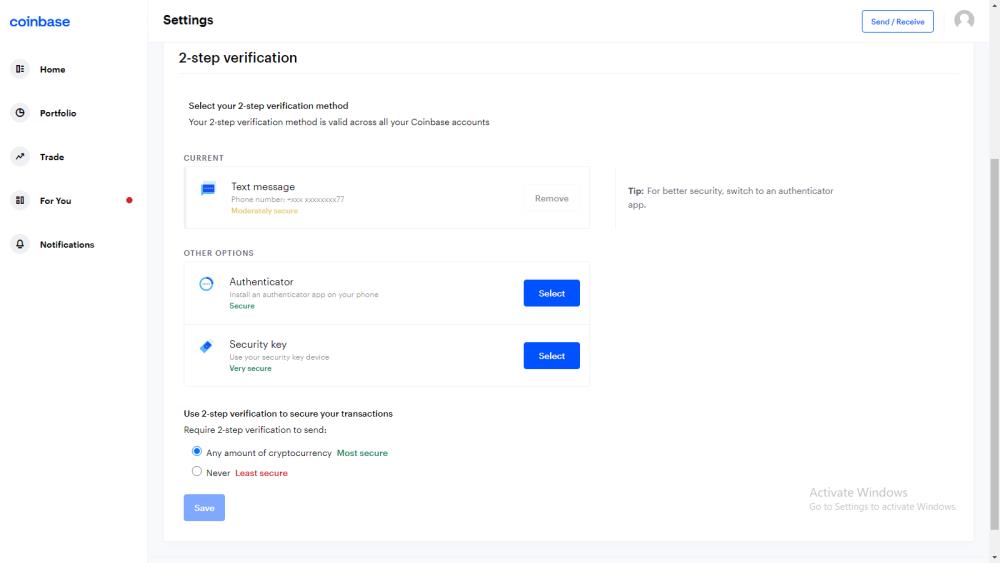

- Jelentkezzen be Coinbase-fiókjába, kattintson a profilképére, majd kattintson a Beállítások elemre .

- A Beállítások oldalon kezelheti Coinbase-profilját. A lehetőségek közül kattintson a Biztonság elemre .

- Görgessen le a kétlépcsős azonosítás részhez. Az Egyéb beállítások alatt kattintson a Kiválasztás gombra a Hitelesítő mellett. A Coinbase biztonságos lehetőségként írja le a 2SV-t egy hitelesítő alkalmazáson keresztül.

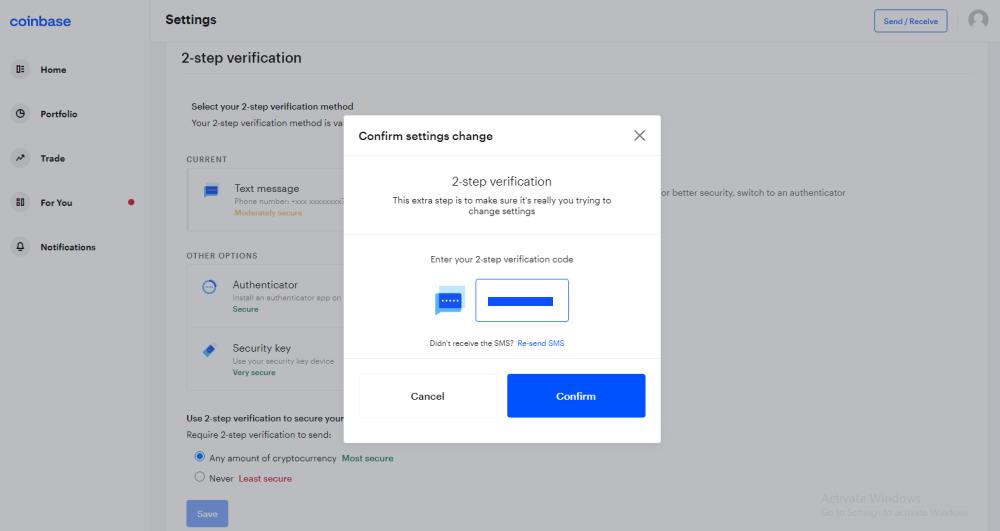

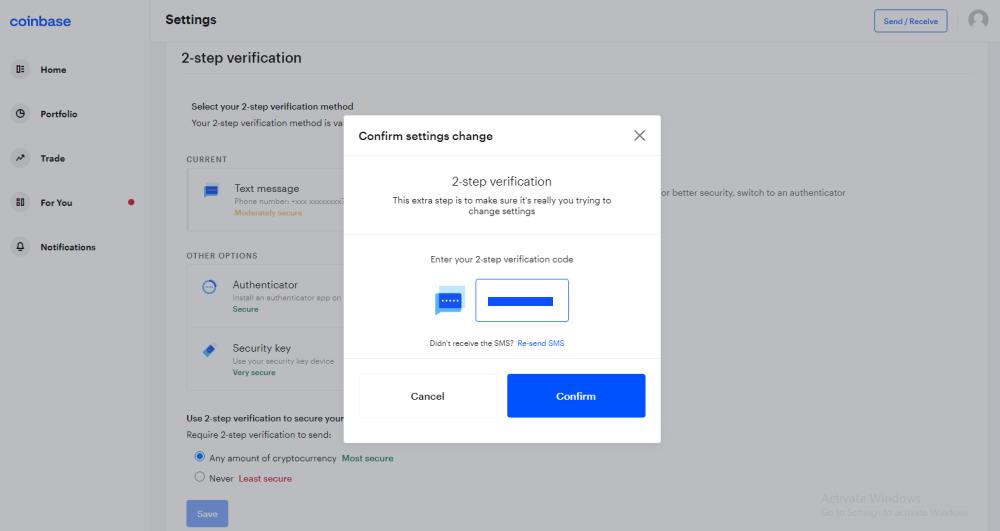

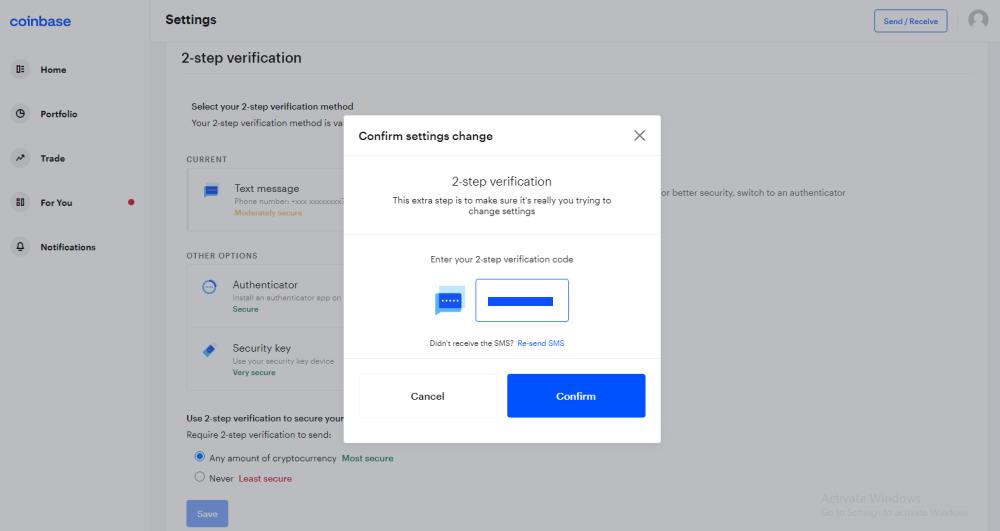

- Írja be a telefonjára küldött 7 számjegyű kódot, majd kattintson a Megerősítés gombra .

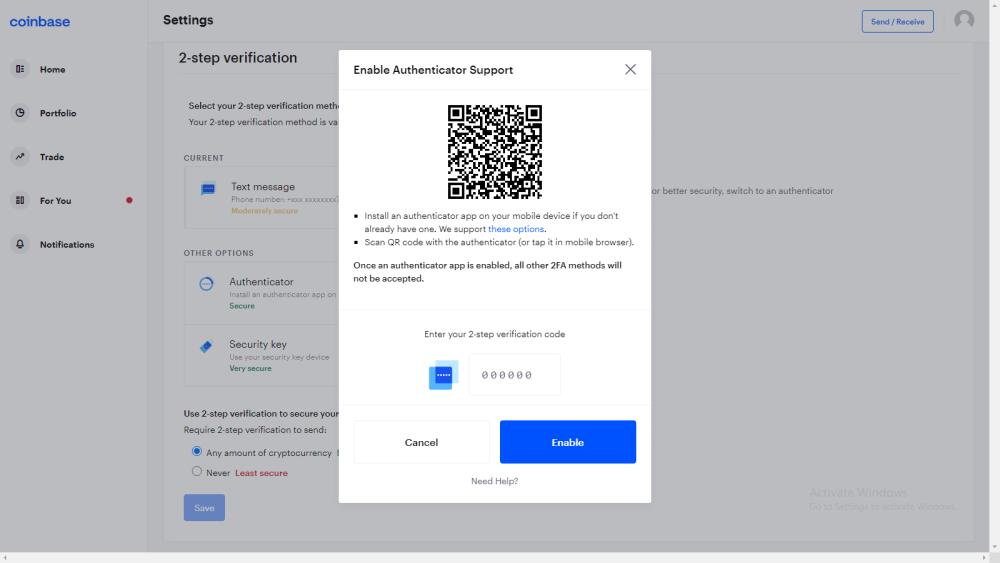

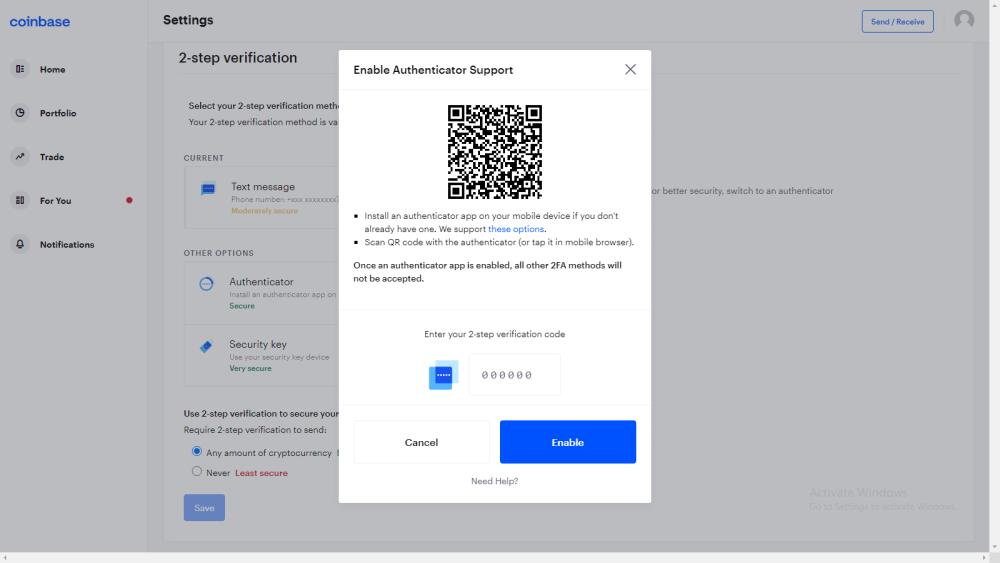

- Megnyílik a Hitelesítő támogatás engedélyezése párbeszédpanel, amely egy QR-kódot mutat. Használja a hitelesítő alkalmazást a QR-kód beolvasásához. A Coinbase jelenleg támogatja a Google Authenticatort, a Duo Mobile-t és a Microsoft Authenticatort. Ehhez a bemutatóhoz használjuk a Google Hitelesítőt. Letöltés: Google Authenticator Androidhoz | iOS (ingyenes)

- Nyissa meg a hitelesítő alkalmazást a telefonján, és érintse meg a plusz jelet a képernyő alján. Ezután érintse meg a QR-kód beolvasása elemet .

- Most irányítsa telefonja kameráját az asztalon lévő QR-kódra, és olvassa be. Írja be az alkalmazás által generált kódot az asztalon található helyre, majd kattintson az Engedélyezés gombra .

- Ha elkészült, egy sikerüzenetet fog kapni arról, hogy sikeresen engedélyezte a kétlépcsős azonosítást egy hitelesítő alkalmazáson keresztül. Erről e-mailben és SMS-ben kap értesítést.

Kapcsolódó: A legjobb kéttényezős hitelesítési alkalmazások kriptovaluta számlái védelmére

3. Kétlépcsős azonosítás biztonsági hardverkulccsal

A kétlépcsős azonosítás legerősebb biztonsága érdekében a Coinbase azt javasolja, hogy frissítsen egy biztonsági kulcsra , amelyet nagyon biztonságosnak ír le.

A biztonsági kulcsok biztonságosabbak, mint a kétlépcsős azonosítás egyéb módjai, mivel fizikai kulcsok, és offline módban működnek, így szinte lehetetlen feltörni őket. Így állíthat be biztonsági kulcsot a kétlépcsős azonosítás preferált módszereként.

- Jelentkezzen be Coinbase-fiókjába, és kattintson a profilképére. Ezután kattintson a Beállítások elemre .

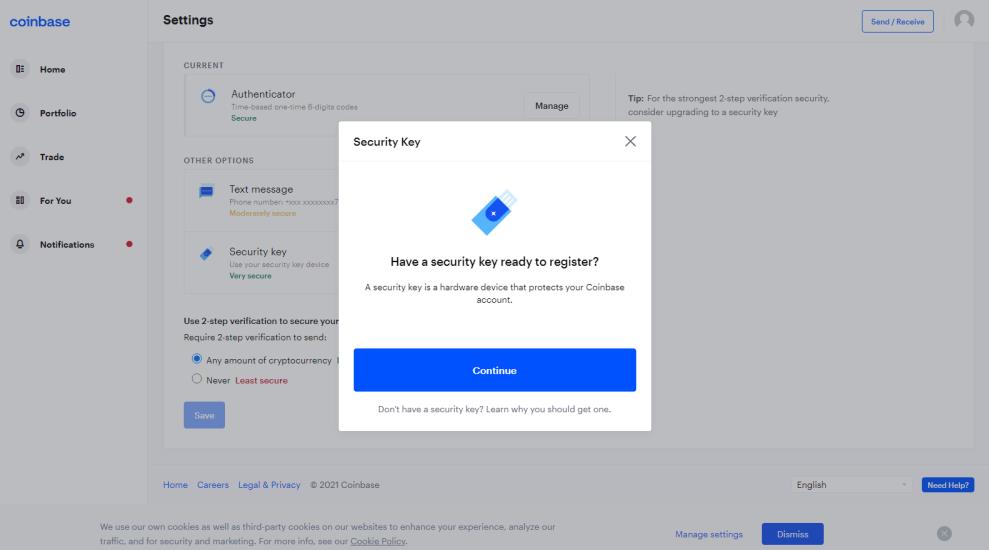

- A Beállítások oldalon kattintson a Biztonság elemre . Görgessen le a kétlépcsős azonosítás részhez. Az Egyéb beállítások alatt kattintson a Kiválasztás gombra a Biztonsági kulcs mellett .

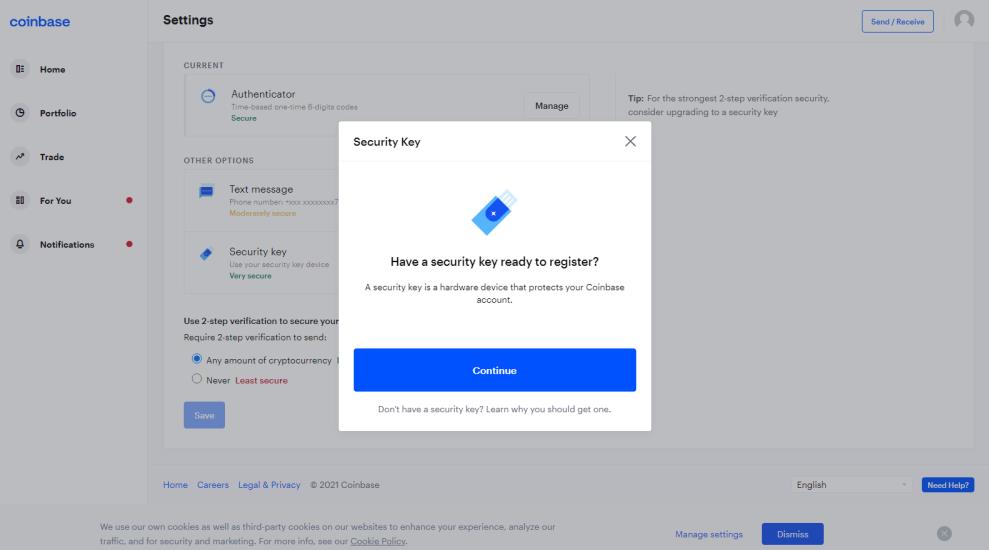

- A rendszer megkérdezi, hogy kéznél van-e a biztonsági hardverkulcs. Ha igen, kattintson a Folytatás gombra .

- Figyelmeztetés jelenik meg, miszerint a biztonsági kulcsok még nem támogatottak a Coinbase mobilalkalmazásban, ezért nem tud bejelentkezni az alkalmazásba, ha biztonsági kulcsot ad hozzá. Ezenkívül az olyan böngészők, mint a Safari, jelenleg nem támogatják a biztonsági kulcsokat. Végül bejelentkezhet bizonyos harmadik féltől származó alkalmazásokba, de a bejelentkezés után nem tud olyan műveleteket végrehajtani, amelyekhez kétlépcsős azonosítás szükséges.

- Ha egyetért ezekkel, kattintson az Megértem elemre . Ezután írja be a kétlépcsős ellenőrző kódot, majd kattintson a Megerősítés gombra annak ellenőrzéséhez, hogy Ön próbál meg biztonsági kulcsot hozzáadni.

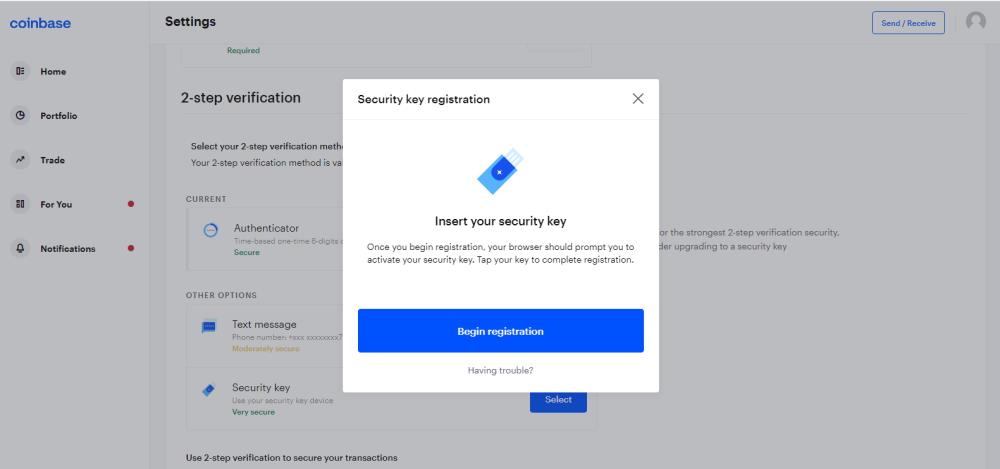

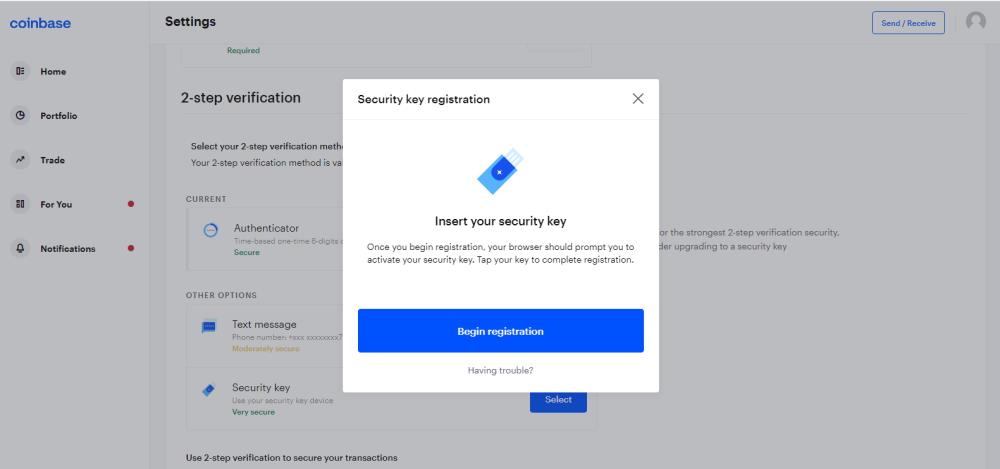

- Most helyezze be biztonsági kulcsát számítógépe USB-meghajtójába, és kattintson a Regisztráció megkezdése elemre .

- A regisztráció megkezdése után a böngésző kérni fogja, hogy válassza ki a hardver típusát, és aktiválja a biztonsági kulcsot a regisztráció befejezéséhez.

A biztonsági kulcs regisztrációja blokkolható, törölhető vagy időtúllépést kérhet. Ezért győződjön meg arról, hogy böngésző által támogatott biztonsági kulcsot használ, és gyorsan követi a lépéseket. Ha a regisztrációját törölték, próbálkozhat újra.

A biztonsági kulcs regisztrálásakor ez lesz a kétlépcsős azonosítás alapértelmezett módszere, és felváltja a korábbi módszereket.

Kapcsolódó: Mi az a Yubikey, és megkönnyíti-e a 2FA-t?

Tartsa biztonságban Coinbase-fiókját még ma

Függetlenül attól, hogy SMS-t, hitelesítő alkalmazást vagy biztonsági kulcsot használ a kétlépcsős azonosítás megvalósításának előnyben részesített módszereként, Coinbase-fiókja biztonságosabb és biztonságosabb lesz.

A jelszavakhoz hasonlóan azonban továbbra is meg kell védenie a 2SV-módszert, még akkor is, ha biztonsági kulcsot használ. A NinjaLab kutatói például sikeresen klónoztak egy Google Titan 2FA biztonsági kulcsot az NXP A700X lapka oldalsó csatorna sebezhetőségével – bár ez egy rendkívül fejlett és időigényes folyamat.

Ennek ellenére mindig védje elsődleges kétlépcsős azonosítási és kétfaktoros hitelesítési eszközeit, például telefonját vagy biztonsági kulcsát az illetéktelen hozzáféréstől, és adott esetben használjon erős, egyedi jelszavakat.