Chyba zabezpečenia vzdialeného spúšťania kódu v balíku Microsoft Office (CVE-2017-0199) sa nachádza v prepájaní objektov a vkladaní objektov systému Windows (OLE), takže oprava bola vydaná v apríli tohto roku. Nebezpečenstvo sa však môže objaviť aj inak.

Výskumníci v oblasti kybernetickej bezpečnosti zo spoločnosti Trend Micro objavili novú malvérovú kampaň využívajúcu rovnakú zraniteľnosť, ale toto je prvýkrát, čo je skrytá za súborom PowerPoint (PPSX).

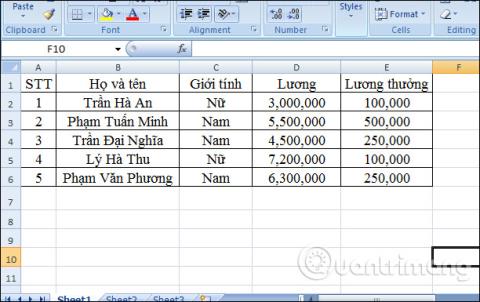

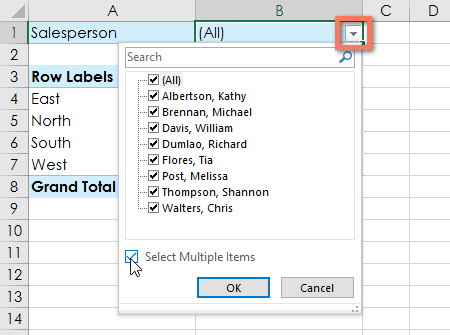

Podľa týchto výskumníkov by útok začal falošnou prílohou e-mailu od poskytovateľa káblovej televízie a zameral by sa najmä na spoločnosti v odvetví výroby elektroniky. Výskumníci sa domnievajú, že tento typ útoku využíva adresu odosielateľa maskovanú ako skutočný e-mail z obchodného oddelenia.

Ako zaútočiť cez súbory programu PowerPoint

Krok 1 : E-mail obsahuje v prílohe infikovaný súbor PowerPoint (PPSX), ktorý predstiera, že poskytuje informácie o doručení objednávky.

Falošný e-mail s obsahom poskytujúcim informácie o objednávkach

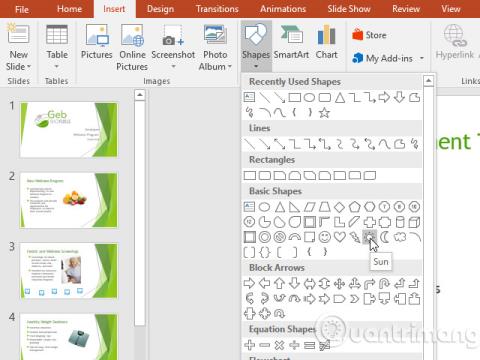

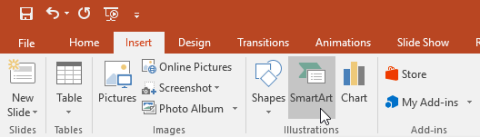

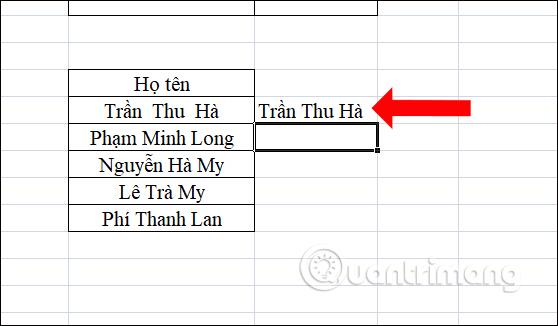

Krok 2 : Po spustení súbor PPSX zavolá vopred naprogramovaný súbor XML, aby si stiahol súbor logo.doc zo vzdialenej adresy a spustil ho prostredníctvom funkcie PowerPoint Show.

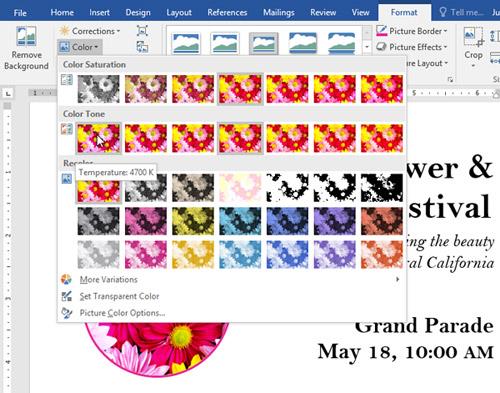

Krok 3 : Súbor logo.doc využije zraniteľnosť CVE-2017-0199 a stiahne a spustí RATMAN.exe v cieľovom systéme.

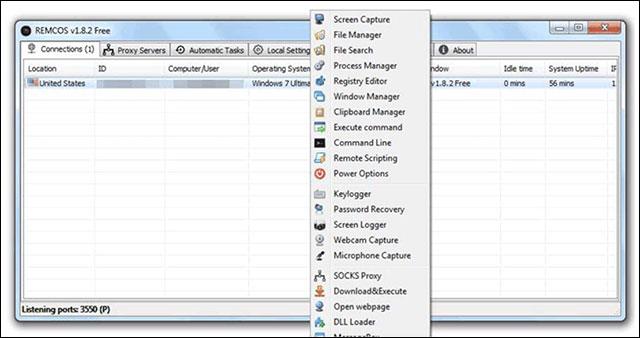

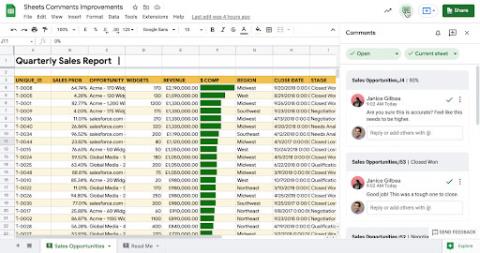

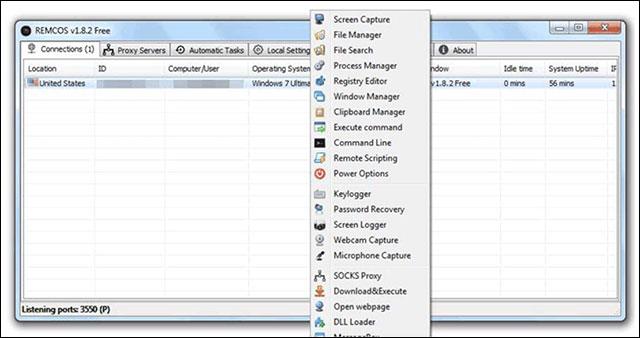

Krok 4 : RATMAN.exe je trójska verzia nástroja Remcos Remote Control, ktorá po inštalácii umožní útočníkom ovládať infikovaný počítač zo vzdialeného servera C&C.

Remcos bol pôvodne legitímny nástroj, ale hackeri vytvorili verziu trójskeho koňa

Remcos je legálny, prispôsobiteľný nástroj vzdialeného prístupu, ktorý používateľom umožňuje ovládať svoje systémy odkiaľkoľvek na svete s určitými možnosťami, ako je načítanie, vykonávanie príkazového riadka a nahrávanie aktivít na stole, nahrávanie z klávesnice, obrazovky a webovej kamery, ako aj mikrofón.

Keďže sa táto chyba zabezpečenia používa na získavanie infikovaných súborov RTF (Rich Text File), väčšina metód na zistenie CVE-2017-0199 sa zameriava na RTF. Použitie nového súboru PPSX tiež umožňuje útočníkom obísť nástroje na detekciu vírusov.

Najjednoduchší spôsob, ako zabrániť tomuto typu útoku, je stiahnuť si opravu spoločnosti Microsoft, ktorá bola vydaná v apríli na tejto adrese. https://portal.msrc.microsoft.com/en-US/eula