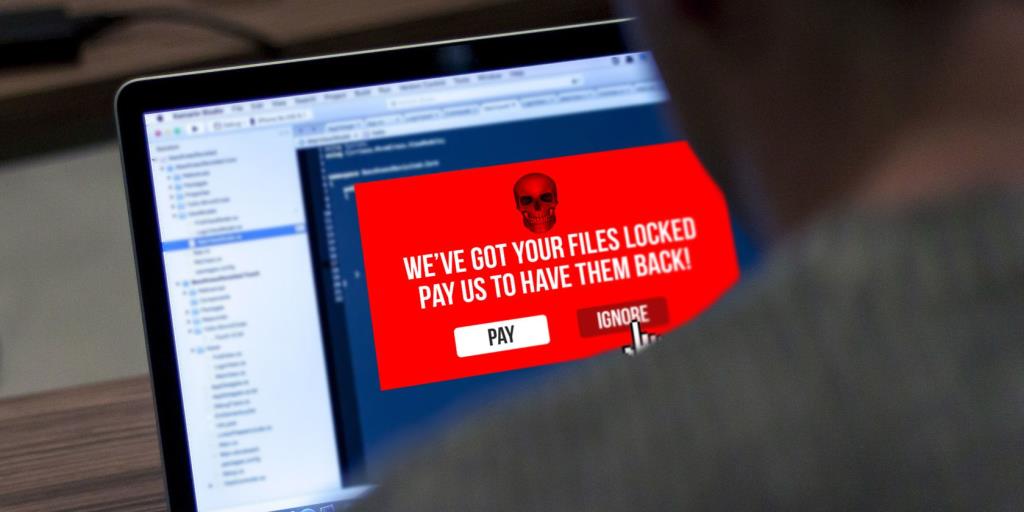

Képzelje el, hogy ír egy fontos munkahelyi e-mailt, és hirtelen elveszíti a hozzáférést mindenhez. Vagy kap egy ördögi hibaüzenetet, amely bitcoint kér a számítógép visszafejtésére. Sokféle forgatókönyv létezhet, de egy dolog ugyanaz marad minden ransomware támadásnál: a támadók mindig utasításokat adnak a hozzáférés visszaszerzésére vonatkozóan. Természetesen az egyetlen bökkenő az, hogy először jókora összegű váltságdíjat kell fizetnie előre.

A „labirintus” néven ismert zsarolóvírusok pusztító típusa köröz a kiberbiztonság világában. Íme, mit kell tudni a Cognizant Maze zsarolóvírusról.

Mi az a Maze Ransomware?

A labirintus ransomware egy Windows-törzs formájában érkezik, spam e-maileken és exploit kiteken keresztül, amelyek tetemes mennyiségű bitcoint vagy kriptovalutát követelnek az ellopott adatok visszafejtése és visszaállítása fejében.

Az e-mailek ártatlannak tűnő tárgysorokkal érkeznek, például „Verizon-számlája készen áll a megtekintésre” vagy „Elmulasztott csomagkézbesítés”, de rosszindulatú domainekről származnak. A pletykák szerint a Maze egy leányvállalatokra épülő zsarolóvírus, amely fejlesztők hálózatán keresztül működik, és megosztja a nyereséget a vállalati hálózatokba beszivárgó különböző csoportokkal.

Ahhoz, hogy stratégiákat dolgozzunk ki a hasonló támadások elleni védekezésre és a kitettség korlátozására, el kell gondolkodnunk a Cognizant Maze-en...

A Cognizant Maze Ransomware Attack

2020 áprilisában a Cognizant, a Fortune 500 listán szereplő vállalat és az egyik legnagyobb globális IT-szolgáltató az ördögi labirintus támadás áldozata lett, amely hatalmas fennakadásokat okozott a szolgáltatásban.

A belső címtárak e támadás által végrehajtott törlése miatt a Cognizant több alkalmazottja kommunikációs zavarokat szenvedett, az értékesítési csapat pedig értetlenül állt az ügyfelekkel való kommunikációra és fordítva.

Az a tény, hogy a Cognizant adatszivárgás akkor történt, amikor a vállalat a koronavírus-járvány miatt alkalmazottait távmunkára helyezte át, még nagyobb kihívást jelentett. A CRN jelentése szerint az alkalmazottak kénytelenek voltak más módot találni, hogy kapcsolatba léphessenek munkatársaikkal az e-mail-hozzáférés elvesztése miatt.

"Senki sem akarja, hogy ransomware támadások érjék" - mondta a Cognizant vezérigazgatója, Brian Humphries. „Személy szerint nem hiszem, hogy bárki is áthatolhatatlan lenne, de a különbség az, hogy hogyan kezeled. És igyekeztünk ezt professzionálisan és éretten kezelni.”

A cég gyorsan destabilizálta a helyzetet vezető kiberbiztonsági szakértők és belső informatikai biztonsági csapataik segítségét kérve. A Cognizant kibertámadást a bűnüldöző szerveknek is jelentették, és a Cognizant ügyfeleit folyamatosan frissítették a megalkuvás mutatóiról (IOC).

A vállalat azonban jelentős anyagi károkat szenvedett el a támadás miatt, és 50-70 millió dollár bevételkiesést halmozott fel .

Miért jelent kettős veszélyt a Maze Ransomware?

Mintha a Ransomware általi érintettség nem lenne elég rossz, a labirintus támadás kitalálói extra csavart dobtak az áldozatok elé. A „kettős zsarolás” néven ismert rosszindulatú taktikát vezetik be egy labirintus támadással, ahol az áldozatokat azzal fenyegetik, hogy kiszivárogtatják a feltört adataikat, ha megtagadják az együttműködést és a ransomware-követelések teljesítését.

Ezt a hírhedt ransomware-t joggal nevezik „kettős fenyegetésnek”, mert amellett, hogy leállítja az alkalmazottak hálózati hozzáférését, a teljes hálózati adat másolatát is létrehozza, és arra használja, hogy kihasználja és rávegye az áldozatokat a váltságdíjra.

Sajnos a labirintus készítőinek nyomásgyakorlása itt még nem ér véget. A legújabb kutatások kimutatták, hogy a TA2101, a Maze ransomware mögött álló csoport most közzétett egy külön weboldalt, amely felsorolja az összes nem együttműködő áldozatát, és büntetésként gyakran közzéteszi ellopott adatmintáikat.

Hogyan lehet korlátozni a labirintusban előforduló Ransomware incidenseket

A ransomware kockázatainak mérséklése és kiküszöbölése egy sokrétű folyamat, ahol különböző stratégiákat kombinálnak és testreszabnak az egyes felhasználói esetek és az egyes szervezet kockázati profilja alapján. Íme a legnépszerűbb stratégiák, amelyek segítenek megállítani egy labirintus támadást.

Alkalmazások engedélyezése

Az Alkalmazások engedélyezési listája egy proaktív fenyegetéscsökkentési technika, amely csak az előzetesen engedélyezett programok vagy szoftverek futtatását teszi lehetővé, míg az összes többi alapértelmezés szerint blokkolva van.

Ez a technika nagymértékben segít a rosszindulatú kód futtatására irányuló illegális kísérletek azonosításában, és segít megelőzni a jogosulatlan telepítéseket.

Javítóalkalmazások és biztonsági hibák

A biztonsági hibákat amint felfedezik, azonnal ki kell javítani a támadók manipulációjának és visszaéléseinek megelőzése érdekében. Íme a javítások azonnali felhelyezéséhez javasolt időkeretek a hibák súlyosságától függően:

- Extrém kockázat : a javítás megjelenését követő 48 órán belül.

- Magas kockázat : a tapasz megjelenését követő két héten belül.

- Mérsékelt vagy alacsony kockázat : a javítás megjelenését követő egy hónapon belül.

A makrókat a rutinfeladatok automatizálására használják, de néha könnyű célpontok lehetnek a rosszindulatú kódok rendszerbe vagy számítógépbe történő átviteléhez, miután engedélyezték. A legjobb megoldás az, ha lehetőség szerint fogyatékkal éli őket, vagy használatuk előtt értékelik és felülvizsgálják őket.

Alkalmazási keményítés alkalmazása

Az Application Hardening egy módszer az alkalmazások védelmére és további biztonsági rétegek alkalmazására, hogy megvédje őket a lopástól. A Java-alkalmazások nagyon hajlamosak a biztonsági résekre, és a fenyegetés szereplői belépési pontként használhatják őket. Feltétlenül meg kell óvni hálózatát ennek a módszernek az alkalmazásszinten történő alkalmazásával.

Korlátozza a rendszergazdai jogosultságokat

A rendszergazdai jogosultságokkal nagyon óvatosan kell bánni, mivel egy rendszergazdai fiók mindenhez hozzáfér. A hozzáférések és engedélyek beállításakor mindig alkalmazza a legkisebb jogosultság elvét (POLP), mivel ez szerves tényező lehet a Maze ransomware vagy bármilyen kibertámadás mérséklésében.

Patch operációs rendszerek

Alapszabály, hogy minden olyan alkalmazást, számítógépet és hálózati eszközt, amely rendkívüli kockázattal járó sebezhetőséget rejt magában, 48 órán belül ki kell javítani. Az is létfontosságú, hogy csak az operációs rendszerek legújabb verzióit használjuk, és minden áron kerüljük a nem támogatott verziókat.

Többtényezős hitelesítés megvalósítása

A Multi-Factor Authentication (MFA) további biztonsági réteget ad, mivel több jogosult eszközre van szükség ahhoz, hogy bejelentkezzenek a távoli hozzáférési megoldásokba, például az online banki szolgáltatásokba vagy bármely más, érzékeny adatok használatát igénylő kiemelt műveletbe.

Biztosítsa böngészőjeit

Fontos, hogy a böngésző mindig frissüljön, a pop-up hirdetések blokkolva legyenek, és a böngésző beállításai megakadályozzák az ismeretlen bővítmények telepítését.

A címsor ellenőrzésével ellenőrizze, hogy a meglátogatott webhelyek legálisak-e. Ne feledje, a HTTPS biztonságos, míg a HTTP lényegesen kevésbé.

Kapcsolódó: A gyanús hivatkozások vizsgálata a böngésző beépített eszközeivel

Használja az e-mail biztonságot

A Maze ransomware fő belépési módja e-mailben történik.

A többtényezős hitelesítés megvalósítása további biztonsági réteg hozzáadásához és a jelszavak lejárati dátumainak megadásához. Ezenkívül képezze magát és a személyzetet arra, hogy soha ne nyissa meg az ismeretlen forrásból származó e-maileket, vagy legalább ne töltsön le semmit, például gyanús mellékleteket. Az e-mail-védelmi megoldásokba való befektetés biztosítja az e-mailek biztonságos továbbítását.

Rendszeres biztonsági mentések készítése

Az adatmentések a katasztrófa utáni helyreállítási terv szerves részét képezik. Támadás esetén a sikeres biztonsági mentések visszaállításával könnyedén visszafejtheti a hackerek által titkosított eredeti biztonsági mentési adatokat. Célszerű automatikus biztonsági mentéseket beállítani, és egyedi és összetett jelszavakat létrehozni alkalmazottai számára.

Fordítson figyelmet az érintett végpontokra és hitelesítő adatokra

Végül, de nem utolsósorban, ha valamelyik hálózati végpontját érintette a Maze ransomware, gyorsan azonosítania kell a rajtuk használt hitelesítő adatokat. Mindig feltételezze, hogy minden végpont elérhető volt és/vagy a hackerek veszélyeztették. A Windows Eseménynapló hasznos lesz a kitörés utáni bejelentkezések elemzéséhez.

Kapcsolódó: 7 módszer a zsarolóvírus általi sújtások elkerülésére

Kábult a Cognizant Maze Attack miatt?

A Cognizant incidens miatt az IT-megoldások szolgáltatója igyekezett felépülni a hatalmas pénzügyi és adatvesztésekből. A kiberbiztonsági szakértők segítségével azonban a cég gyorsan magához tért ebből az ördögi támadásból.

Ez az epizód bebizonyította, milyen veszélyesek is lehetnek a ransomware támadások.

Az Útvesztőn kívül rengeteg más zsarolóprogram-támadást hajtanak végre gonosz fenyegetés szereplői naponta. A jó hír az, hogy a kellő gondosság és a szigorú biztonsági gyakorlatok betartásával bármely vállalat könnyedén mérsékelheti ezeket a támadásokat, mielőtt azok lecsapnának.