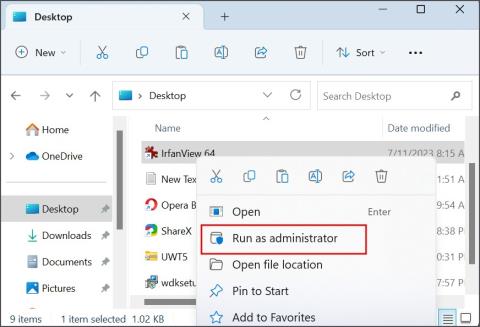

11 javítás a Windows „Ezt az alkalmazást az Ön védelme érdekében letiltották” problémára

Ezzel az alkalmazással való szembenézést a Windows 11 védelmi hibája miatt letiltották? Próbálja ki ezt a tizenegy módszert a probléma megoldásához.

A kiberbiztonság fontosságáról folytatott viták napjai rég elmúltak. Ha nem látja szükségesnek a kiberbiztonsági intézkedések bevezetését hálózata vagy rendszere védelme érdekében, akkor lehet, hogy a kemény úton tanulja meg.

Egy kibertámadás áldozatává válni pusztító lehet. Előfordulhat, hogy megbánás ér. De sajnos már késő lenne.

Hajlandó vagy kiberbiztonsági céljait kitűzni és elérni? Így tűzhet ki és érhet el reális célokat.

A kiberbiztonság az összekapcsolt eszközök, köztük a szoftverek és hardverek, valamint a bennük tárolt adatok kiberfenyegetésekkel szembeni védelme érdekében bevezetett védelmi eszközök összessége.

A kiberbiztonság a kiberfenyegetéseken alapul. A rendszeren tárolt információk értékesek. Ennek eredményeként olyan támadók célpontjai lehetnek, akik bármit megtesznek, hogy illetéktelen hozzáférést szerezzenek.

Elegendő azt mondani, hogy kiberbiztonság nélkül a számítógépes rendszerek és hálózatok nem lennének biztonságosak, és mindenféle támadásnak ki vannak téve.

A kiberbiztonság minden eddiginél fontosabbá vált, mivel egyre többen használják az internetet vállalkozásuk, munkahelyük és mindennapi életük javítására. Ahelyett, hogy az adatokat olyan eszközökön tárolná, amelyek csak fizikai helyekre korlátozódnak, kényelmesebb ezeket az adatokat a felhőben tárolni távoli hozzáférés céljából.

A kiberbiztonság egy divatos szó, amelyet gyakran eldobnak. Mindenkinek van fogalma arról, hogy ez mit jelent. De ha konkrétumokról van szó, akkor sokan nem tudják megmondani, hogy miért fontos a kiberbiztonság amellett, hogy megvédi rendszereinket.

A kiberbiztonság fontosságának megértése világos képet ad arról, hogy miért érdemes sürgősen kezelni.

Korábban a nagy horderejű kibertámadások nagyvállalatok és befolyásos személyek ellen irányultak. De bárki lehet áldozat.

A kiberbűnözők érzékeny adatok után kutatnak, amelyeket kihasználhatnak. Nem mindegy, hogy ki birtokolja ezeket az információkat. Ha ez szolgálná a céljukat, akkor akarják.

A lényeg az, hogy senki sem túl kicsi ahhoz, hogy megtámadják. Amíg Ön online, személyes adatai aranybánya a kiberbûnözõk számára, így az Ön érdeke, hogy megvédje azokat.

A technológia megszállottja társadalmunk középpontjában a tárgyak internete (IoT) áll. A kényelmesebb élet érdekében minden az internethez kapcsolódik.

Kényelmes sok mindent megtenni anélkül, hogy izzadna, köszönhetően a számítógépes eszközöknek, amelyek nyomon követik napi interakcióit. De a csatlakozás és a kényelem, amelyre annyira vágyunk, sebezhetőbbé tesz minket a kiberfenyegetésekkel szemben, és a támadók szívesen kihasználják az előnyöket.

Emberek milliárdjai használnak több online platformot szabadidős, munkához és egyéb tevékenységekhez. Sajnos nincs virágzó kiberbiztonsági kultúra, amely eligazítaná az embereket az internet biztonságos használatában.

A legtöbb kibertámadás emberi mulasztásra vezethető vissza. Ha többen lennének tisztában a fenyegetések vektoraival, kevesebb támadás lenne.

Az erős kiberbiztonsági kultúra kulcsfontosságú az olyan fenyegetések kivédésében, amelyek abból fakadhatnak, hogy rossz kezdeményezést tesz az interneten. Ahelyett, hogy szabad utat adnának a támadóknak, hogy pusztítást okozzanak, a kiberbiztonsági eszközök, például a behatolásészlelő rendszerek észlelhetik a gyanús tevékenységeket és mérsékelhetik a károkat.

Nem kell szakértőnek lenni ahhoz, hogy kiberbiztonsági céljait kitűzze és elérje. Elkötelezettséget igényel egy terv feltérképezése és annak végrehajtása érdekében.

A kiberbiztonsági célok kitűzésével vázlatot kaphat arról, hogyan hozhat létre biztonságosabb kiber-ökoszisztémát a boldogulás érdekében. A következő tippek hasznosak lesznek ennek elérésében.

A kiberbiztonság széleskörű. Hatékony kiberbiztonsági célok létrehozására tett kísérlet során előfordulhat, hogy bárhol tartózkodik anélkül, hogy bárhol is lenne.

Tisztában kell lenned a céloddal. Milyen konkrét kiberbiztonsági célokat szeretne elérni? Szeretné védeni személyes adatait vagy ügyfelei adatait? Szeretné észlelni a fenyegetéseket mérföldekről, vagy amikor a rendszerén belül vannak? Íme néhány kérdés, amit fel kell tenned magadnak.

Írja le azokat a területeket, amelyek fontosabbak az Ön számára. Igen, több kiberbiztonsági célja is lehet, de nem szabad azonnal többet vállalnia, mint amennyit elbír.

Ha a támadók feltörnék a rendszerét, mi miatt aggódna a legjobban? Ezek a legkritikusabb eszközei.

Nem kell megvárnia a támadást, mielőtt megszerezné legértékesebb erőforrásait. Fogadjon el egy proaktív kiberbiztonsági stratégiát azáltal, hogy előzetesen azonosítja ezeket az eszközöket, és intézkedéseket hajt végre azok védelmére.

A legkritikusabb eszközeinek prioritása semmilyen módon nem áshatja alá a többi eszköz értékét. Tegyen intézkedéseket a védelmükre is. De amikor a zsetonok elfogynak, ésszerűbb megvédeni azokat az eszközöket, amelyek a legnagyobb hatással lesznek rád.

A kiberbiztonság iránti vonakodás gyakran a megvalósítás költségei miatt merül fel.

A kiberbiztonság nem ingyenes. És néha drága lehet, különösen, ha mindent ki akarsz tenni.

Mielőtt azonban lebeszélné magát kiberbiztonsági céljainak eléréséről, gondolja át a rendszere elleni támadás következményeit. Nagy az esélye annak, hogy a veszteség költsége magasabb lesz, mint a kiberbiztonsági intézkedések végrehajtásának költsége.

Az eszközei pénzügyi költségein felül érzelmi és pszichológiai traumákat is elszenvedhet. Kímélje meg magát ezektől a problémáktól, ha odateszi a pénzét, ahol a szája van.

A legjobb kiberbiztonsági célok mérhetők. Az egyik biztos módja annak, hogy megtudja, meddig jutott el, ha megméri a megtett távolságot és az út során végrehajtott változtatásokat.

Ne bonyolítsa a folyamatot túl sok mérőszámmal. Azonosítsa a releváns kulcsfontosságú teljesítménymutatókat (KPI), amelyekkel képet kaphat teljesítményéről. Ezeknek a KPI-knek könnyen érthetőnek és az Ön résén alkalmazhatónak kell lenniük.

Az összes szükséges kiberbiztonsági intézkedés megléte nagyszerű dolog, de egyetlen egyszerű emberi hiba veszélybe sodorhatja minden erőfeszítését.

Az egészséges kiberbiztonsági kultúra ápolásának szükségességét nem lehet eléggé hangsúlyozni. Legyen lépést a különféle típusú kibertámadásokkal és azok technikáival. Így mérföldekről érezheti a kiberfenyegetés szagát.

Nem elég, ha csak Ön ismeri a kiberbiztonsági gyakorlatokat. Ha másokkal dolgozik együtt, győződjön meg arról, hogy ők is ugyanolyan hozzáértők, mint te, ha nem jobban. És ez azért van, mert nem leszel mindig ott, amikor online interakcióba lépnek. Lehet, hogy a támadónak csak arra van szüksége, hogy a csapatában valakit rávegyen egy fertőzött fájl megnyitására, hogy feltörje az egész hálózatot.

Kapcsolódó: Mi a legkisebb kiváltság elve, és hogyan akadályozhatja meg a kibertámadásokat?

Nincs veszve minden remény. A kiberbiztonsági célok kitűzése és elérése nagy elkötelezettséggel megvalósítható.

A hálózathoz hozzáadott minden kiberbiztonsági réteg további akadály, amelyet a támadóknak meg kell kerülniük, hogy betörhessenek. Megfelelő mértékű ellenállással még a legkifinomultabb hackerek is csak ennyit tehetnek.

Ezzel az alkalmazással való szembenézést a Windows 11 védelmi hibája miatt letiltották? Próbálja ki ezt a tizenegy módszert a probléma megoldásához.

Szeretné ellenőrizni Gmail bejelentkezési előzményeit mobiltelefonon és számítógépen? Ismerje meg, hogyan tudhatja meg, hol van bejelentkezve Gmail-fiókjába.

Így lehet bejelentkezni az Instagramba ellenőrző kód nélkül biztonsági kódok, OTP, megbízható eszközök és egyebek használatával. Ezenkívül tegyen óvintézkedéseket, hogy ez soha többé ne fordulhasson elő.

Android- vagy iOS-okostelefonjának beállítása biztonsági kulcsként (Bluetooth) a Google-fiókjába való bejelentkezés során történő ellenőrzéshez.

Így találhatja meg, hol jelentkezett be Discord-fiókjába, és távolról jelentkezzen ki bármely eszközről vagy az összes eszközről a fiók biztonsága érdekében.

Fiókja biztonságának megőrzése érdekében a következőképpen engedélyezheti a kétfaktoros hitelesítést Google- vagy Gmail-fiókjában.

Egy egyszerű útmutató a fotók és videók rögzítéséhez és mentéséhez a Google Fotók zárolt mappájába Google Pixel okostelefonján, a GYIK megválaszolásával.

Bár a Google Chrome a leggyorsabb böngésző, nem a legbiztonságosabb. Ne aggódjon, itt van 10 beállítás, amelyet módosítania kell a Google Chrome biztonságának növelése érdekében.

Módszert keresel jelszó eltávolítására egy Excel-fájlból? Ismerje meg, hogyan távolíthatja el az Excel jelszavakat Windows és Mac platformon egyaránt.

Elvesztette telefonját vagy hozzáférést a hitelesítési módszeréhez? Így jelentkezhet be a Twitterbe kétfaktoros hitelesítés vagy 2FA nélkül.

Íme a személyre szabott hirdetések bekapcsolásának lépései iPhone-ján, mi történik, ha kikapcsolja a személyre szabott hirdetéseket, valamint néhány GYIK.

Hogyan állíthat be és használhat titkos mappát a Samsung Galaxy telefonokon, hogy megvédje média- és egyéb fájljait a kíváncsiskodó szemektől.

Honnan tudhatja meg, hogy jelszavát feltörték, hogy gyorsan módosíthassa? Használja ezeket a szolgáltatásokat a jelszavak feltörésének ellenőrzésére.

Samsung telefonjára mentett webhely- vagy alkalmazásjelszavakat keres? Nézze meg a mentett jelszavak Samsung Galaxy telefonokon való megtekintésének 4 módját.

Ha a Steam Guard nem jeleníti meg a kódot a mobil Steam alkalmazásban, más módon is hozzáférhet Steam-fiókjához és megoldhatja a problémát.

Íme, hogyan állíthat be Google-kulcsokat Windows, macOS, Android és iOS rendszeren, hogyan használhatja a jelszót a bejelentkezéshez, valamint néhány fontos GYIK.

Az e-mailes csalások nem szűnnek meg egyhamar, és sajnos az ünnepi szezonban egyre rosszabbak. Ugyanazok a titkos testvérajándékcserék vagy csomagkézbesítési adathalász csalások is minden évben újra felszínre kerülnek.

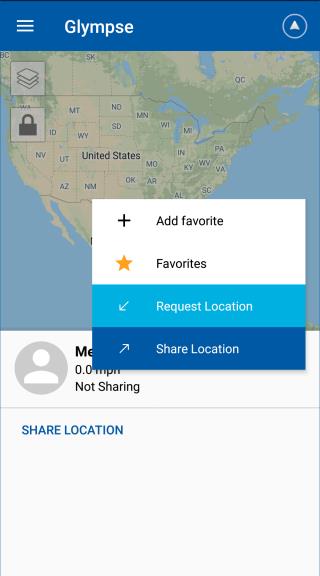

Az iPhone vagy Android készülék elvesztése már nem a világ vége. Ezek a GPS-alapú megoldások mindegyike meghozza a maga előnyét, függetlenül attól, hogy ellenőriznie kell a családja biztonságát, vagy gyakran eltéveszti az okostelefonját otthon.

Tudta, hogy jelszó nélkül is bejelentkezhet Microsoft-fiókjába? Ez a jelszó nélküli bejelentkezési funkció minden Microsoft-felhasználó számára elérhető. Ez az egyik módja annak, hogy megvédje Microsoft-fiókját az illetéktelen hozzáféréstől. Ha azonban inkább ragaszkodik felhasználónevéhez és jelszavához, nincs egyedül.

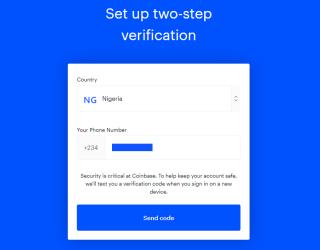

A Coinbase az egyik vezető kriptotőzsde, és mindent megtesz annak érdekében, hogy kriptoeszközei biztonságban legyenek. Ennek ellenére a hackerek megtalálták a módját, hogy megkerüljék a biztonságot, és ellopják a Bitcoint, az Ethereumot és más kriptovalutákat.

Az e-mailes csalások nem szűnnek meg egyhamar, és sajnos az ünnepi szezonban egyre rosszabbak. Ugyanazok a titkos testvérajándékcserék vagy csomagkézbesítési adathalász csalások is minden évben újra felszínre kerülnek.

Az iPhone vagy Android készülék elvesztése már nem a világ vége. Ezek a GPS-alapú megoldások mindegyike meghozza a maga előnyét, függetlenül attól, hogy ellenőriznie kell a családja biztonságát, vagy gyakran eltéveszti az okostelefonját otthon.

Tudta, hogy jelszó nélkül is bejelentkezhet Microsoft-fiókjába? Ez a jelszó nélküli bejelentkezési funkció minden Microsoft-felhasználó számára elérhető. Ez az egyik módja annak, hogy megvédje Microsoft-fiókját az illetéktelen hozzáféréstől. Ha azonban inkább ragaszkodik felhasználónevéhez és jelszavához, nincs egyedül.

Képzelje el, hogy ír egy fontos munkahelyi e-mailt, és hirtelen elveszíti a hozzáférést mindenhez. Vagy kap egy ördögi hibaüzenetet, amely bitcoint kér a számítógép visszafejtésére. Sokféle forgatókönyv létezhet, de egy dolog ugyanaz marad az összes zsarolóvírus-támadásnál – a támadók mindig utasításokat adnak a hozzáférés visszaszerzésére vonatkozóan. Természetesen az egyetlen bökkenő az, hogy először jókora összegű váltságdíjat kell fizetnie előre.

2017 májusában a New York-i Állami Pénzügyi Szolgáltatások Minisztériuma (NYDFS) kiadta a 23 NYCRR Part 500-at, egy új kiberbiztonsági szabályt. Ez a szabályozás most már teljes mértékben érvényben van, de hogy pontosan miről van szó, azt nem lehet tudni.

2021 augusztusában bejelentették a NortonLifeLock és az Avast egyesülését.

A Xiaomi immár a legnagyobb okostelefon-gyártó, amely 2021 júniusában átveszi a Samsung és az Apple irányítását.

Ha hosszú távú virtuális magánhálózati (VPN) előfizetésbe kell fektetni, nehéz lehet választani két népszerű lehetőség közül. A Surfshark és a NordVPN között mindkettő kiváló felhasználói élményt és ügyfélszolgálatot kínál.

Az első dolog, ami eszünkbe jut, amikor meghalljuk a kiberbűnözés szót, az egy árnyékos hacker. Bár az etikátlan hackerek is az egyenlet részét képezik, a kiberbűnözés professzionálisan szervezett, és jó néhány típusa van.

Ügyfelei igényeinek megértése a vevői elégedettség szerves része. És minden információra szüksége van róluk, hogy biztosítsa az általuk kívánt kiváló minőségű termékeket vagy szolgáltatásokat.